Der macOS eigene Cisco-IPSec-Client und IPSecuritas benutzen zwar beide racoon, doch hat IPSecuritas für mich einige Vorteile:

- Ich kann wählen, welche Subnetze durch den Tunnel geleitet werden

- Ich kann mehrere Verbindungen gleichzeitig aufbauen

- Ich kann etwaige DNS Server explizit setzen

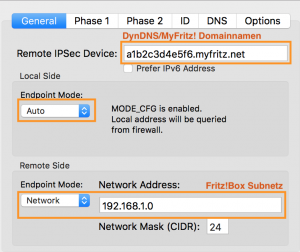

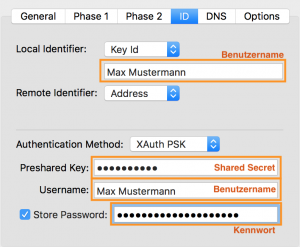

Man lege sich einen Benutzer in der Fritz!Box an und erlaube diesem die Nutzung des VPN. Danach lässte man sich die Einstellungen für iOS/Android anzeigen und notiert sich den DynDNS/MyFritz! Domainnamen, den Benutzernamen, das vergebene Kennwort und das von der Fritz!Box generierte „Shared Secret“.

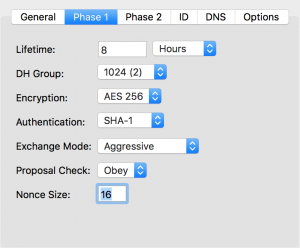

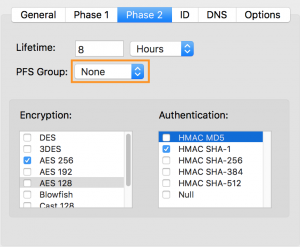

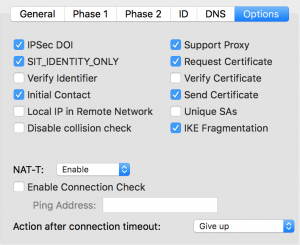

In IPSecuritas legt man sich dann eine neue Verbindung („Connection“) an und konfiguriert diese wie folgt:

Unter „Remote Side“ > „Endpoint Mode“ kann man sich das entsprechende Routing konfigurieren:

- Host: Nur Anfragen an diesen Host werden durch den Tunnel geleitet

- Network: Nur Anfragen in das Subnetz der Fritz!Box werden durch den Tunnel geleitet

- Networks: Alle hier angegeben Netzwerke werden durch den Tunnel geleitet

- Anywhere: Alle Anfragen werden durch den Tunnel geleitet (wie beim macOS-Client)

Unter DNS könnte man sich die entsprechenden Domains und Server konfigurieren.